Die Authentifizierung am eigenen Gerät

Wie konnte jemand Unbefugtes Bilder in Mikas Feed laden??

Um unerwünschte Bilder in Mikas Feed zu laden, musste jemand Unbefugtes entweder Zugriff auf Mikas Endgerät erlangt haben (und dort war der Zugang zum Account geöffnet) oder jemand gelangte an die Zugangsdaten zu Mikas Account im sozialen Netzwerk.

Durch Authentifizierung wird wird bestätigt, dass jemand die Person ist für die er sich ausgibt.

Verfahren, um die Identität eines Benutzers zu überprüfen, bevor Zugriff auf geschützte Ressourcen gewährt wird, nennt man Authentifizierungsmethoden.

Aufgabe 6: Authentifizierungsmethoden und -arten

- Sammle mögliche Authentifizierungsmethoden, wie du dich in deinem Endgerät oder einer App anmelden kannst.

Gruppiere ähnliche Methoden, z.B. in einer MindMap. - Bewerte die einzelnen Authentifizierungsmethoden hinsichtlich Sicherheit, Angreifbarkeit und Praktikabilität.

- Ordne die folgenden Authentifizierungsmethoden den drei Arten zu:

- Merken = Man muss etwas eingeben, das man sich gemerkt hat.

- Haben = Man hat einen Gegenstand, den man verwendet.

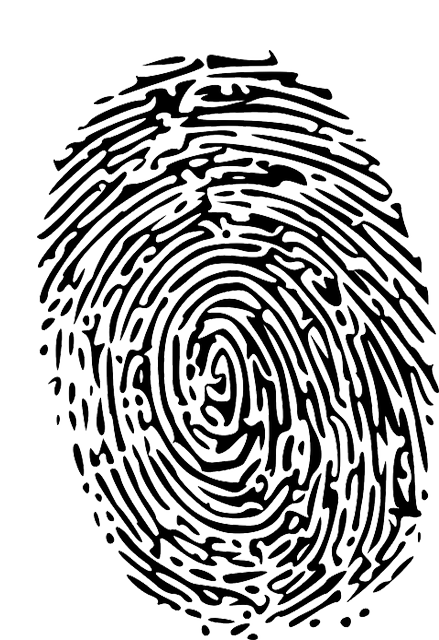

- Sein = Man verwendet Merkmale des eigenen Körpers (Biometrie).